Meine Zertifikate im Bereich der Informationstechnologie

Durch den Lernpfad Grundwissen Cybersecurity entdeckte ich die Fähigkeiten, die ich für eine Karriere in der Cybersecurity benötige. Die einzelnen Kurse verschafften mir ein solides Verständnis der am häufigsten verwendeten Begriffe der Cybersecurity.

Der Lernpfad umfasst folgende Kurse:

Der Lernpfad umfasst folgende Kurse:

- Cybersecurity Awarness: Cybersecurity-Terminologie

- Cybersecurity-Bedrohungen im Überblick

- Cybersecurity Grundlagen: Grundlegende Konzepte

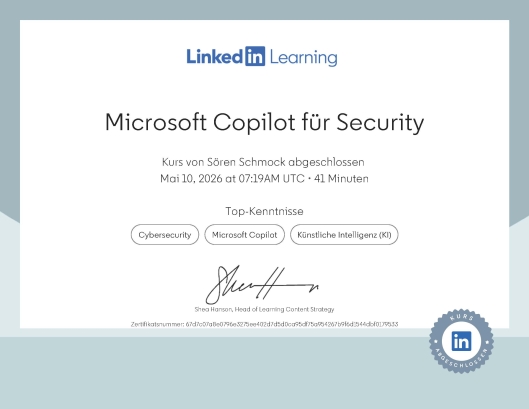

- Microsoft Copilot für Security

Microsoft Copilot für Security ist ein potenzieller Game-Changer im Bereich der Cybersicherheit. Durch die Nutzung generativer KI werden können umgangssprachliche Fragen und Anweisungen schnell in intelligente und umsetzbare Anleitungen umgewandelt und damit die Art und Weise, wie IT-Sicherheit gewährleistet werden kann, revolutioniert werden. Copilot for Security ermöglicht es, Aufgaben in Minuten statt in einem ganzen Tag zu erledigen, zuvor komplexe Sicherheitsabläufe zu rationalisieren, fehlende Ressourcen zu ersetzen und vieles mehr.

In dem Kurs lernte ich die wichtigsten Funktionen von Copilot for Security und wie ich diese anwenden kann.

Die Hauptinhalte umfassen:

In dem Kurs lernte ich die wichtigsten Funktionen von Copilot for Security und wie ich diese anwenden kann.

Die Hauptinhalte umfassen:

- Einleitung in Microsoft Copilot für Security

- Microsoft Copilot für Security - Grundlagen

• Was ist Microsoft Copilot für Security

• Der Workflow von Microsoft Copilot für Security

• Erste Schritte mit Microsoft Copilot für Security

• Effektive Prompts schreiben - Microsoft Copilot für Security - Anwendungsfälle

• Vorfälle mit Microsoft Copilot für Security bearbeiten

• Microsoft Copilot für Security in Microsoft Defender einsetzen

• Schwachstellen mit Microsoft Copilot für Security analysieren

• Nach Bedrohungen mit Microsoft Copilot für Security suchen

• Eigene Promptbooks erstellen

• Hochgeladene Dateien abfragen

Jeden Tag interagieren wir mit unseren digitalen Geräten. Gleichzeitig sind wir mit der Gefahr von Cyberangriffen konfrontiert, die unsere Privatsphäre und Sicherheit gefährden können. Das Erlernen der Grundlagen für Sicherheit in unserer digitalen Welt hilft dabei, nicht Opfer eines Cyberangriffs zu werden.

In dem Kurs Cybersecurity Grundlagen: Grundlegende Konzepte vertiefte ich grundlegende Sicherheitskonzepte. Ich lernte Strategien kennen, die böswillige Akteure anwenden, um sich mit Social Engineering, Malware und Spyware Zugang zu einem System zu verschaffen.

Der Kurs geht auch auf einige grundlegende Best Practices für die Sicherheit von Drahtlosnetzwerken, Tipps zur Verbesserung der Browsersicherheit und Techniken zur Implementierung von Verschlüsselung ein. Zudem gibt er auch einen Einblick in fortgeschritten Themen, wie Reaktion auf einen Sicherheitsvorfall, Frameworks wie NIST oder Cobit oder Einschätzen von Risiken und den Kosten für Sicherheit.

Die Hauptinhalte umfassen:

In dem Kurs Cybersecurity Grundlagen: Grundlegende Konzepte vertiefte ich grundlegende Sicherheitskonzepte. Ich lernte Strategien kennen, die böswillige Akteure anwenden, um sich mit Social Engineering, Malware und Spyware Zugang zu einem System zu verschaffen.

Der Kurs geht auch auf einige grundlegende Best Practices für die Sicherheit von Drahtlosnetzwerken, Tipps zur Verbesserung der Browsersicherheit und Techniken zur Implementierung von Verschlüsselung ein. Zudem gibt er auch einen Einblick in fortgeschritten Themen, wie Reaktion auf einen Sicherheitsvorfall, Frameworks wie NIST oder Cobit oder Einschätzen von Risiken und den Kosten für Sicherheit.

Die Hauptinhalte umfassen:

- Einleitung: Ohne Wissen keine Sicherheit

• Was sind Cyberangriffe? - Rechtliche Grundlagen für IT- und Cybersicherheit

• Datenschutzgrundverordnung (DSGVO)

• Bundesdatenschutzgesetzt

• Network and Information Security 2 (NIS 2)

• Internationale Cybernormen

• Global Forum von Cyber Expertise

• Weitere Regerlungen - Der erste Schritt: Analyse

• Einfallswege für Angriffe

• Viren

• Trojaner

• DDoS-Angriffe

• Keylogger

• Phishing

• Scam

• Rootkits

• Versteckte Verzeichnisse

• Alternative Datenströme

• Botnets

• Cyber-FUD (Fear, Uncertainty and Doubt)

• Weitere LinkedIn Learning Kurse zum Thema - Der zweite Schritt: Schutzbedarf erkennen

• Daten schützen

• Anwendungen schützen

• Kommunikationswege schützen

• Betriebssystem schützen

• Interne Rechner schützen

• Schutz in der Cloud sicherstellen

• IoT-Geräte schützen - Der dritte Schritt: Erste Schutzmaßnahmen

• Sensibilisierung der Mitarbeitenden: regelmäßige Schulungen

• Einweisung in Social Engineering

• Definition der Eskalationspfade - Schutzmaßnahmen: Vertraulichkeit der Daten

• Datenintegrität

• Zugriffsrechte

• Verschlüsselung

• E-Mails-Schutz - Schutzmaßnahmen: Sicherheit über Hardware

• Firewall

• IoT-Geräte schützen

• Schutz von Zahlungskarten - Schutzmaßnahmen: Betriebssystem sichern

• Patchmanagement

• Antivirenprogramme

• Backdoors schließen

• Authentifizierung und Autorisierung

• Konten sichern / Kennwortregeln

• Multi-Faktor-Authentifizierung - Schutzmaßnahmen: WLAN sichern

• WLAN sichern

• Access-Point verbergen

• Mobilgeräte schützen - Schutzmaßnahmen: Cloudressourcen sichern

• Sichere Verbindung für Cloudressourcen

• Cookies

• Browser-Privatsphäre - Schutzmaßnahmen: vorbeugende Maßnahmen

• Backup

• Monitoring - Der vierte Schritt: Was mache ich, wenn es doch passiert ist?

• Wie erkenne ich einen Angriff?

• Sofortmaßnehmen

• Beseitigung der Folgen

• Nach dem Angriff - Management-Tools

• Risikomanagement

• Sicherheitsarchitektur

• Kosten der Sicherheit

• Sicherheits-Frameworks

• Projektmanagement-Tools

• Cobit

• NIST

• ISF Standard of Good Practice

• Das Ampelprotokoll

Mit der zunehmenden Komplexität der IT-Landschaft werden auch die Bedrohungen für die Cybersicherheit vielfältiger, effektiver und schädlicher. Auch die Häufigkeit von Angriffen nimmt zu. Aber wie kommen diese Angreifer ins System und welche Maßnahmen kann man ergreifen, um sich vor ihnen zu schützen?

Der Kurs Cybersecurity-Bedrohungen im Überblick beschreibt, die wichtigsten Cybersecurity-Bedrohungen, wie Phishing und Ransomware, aber auch neuere Angriffsvektoren wie Cryptojacking, Deep Fakes und ungesicherte Internet-of-Things-Geräte (IoT). Zu jeder dieser Bedrohungen werden die grundsätzlichen Gegenmaßnahmen aufgezeigt, um die Auswirkungen dieser Angriffe zu verringern oder gar von vornherein zu verhindern. Damit ist dieser Kurs für jeden geeignet, der sich mit dem Thema Cybersecurity auseinandersetzen will oder muss und einen Überblick über die aktuelle Bedrohungslage erhalten möchte.

Die Hauptinhalte umfassen:

Der Kurs Cybersecurity-Bedrohungen im Überblick beschreibt, die wichtigsten Cybersecurity-Bedrohungen, wie Phishing und Ransomware, aber auch neuere Angriffsvektoren wie Cryptojacking, Deep Fakes und ungesicherte Internet-of-Things-Geräte (IoT). Zu jeder dieser Bedrohungen werden die grundsätzlichen Gegenmaßnahmen aufgezeigt, um die Auswirkungen dieser Angriffe zu verringern oder gar von vornherein zu verhindern. Damit ist dieser Kurs für jeden geeignet, der sich mit dem Thema Cybersecurity auseinandersetzen will oder muss und einen Überblick über die aktuelle Bedrohungslage erhalten möchte.

Die Hauptinhalte umfassen:

- Einleitung: Cyberbedrohungen erkennen und abwehren

- Maleware und Ransomware

• Bedrohungen durch Maleware und Ransomware

• Schutz vor Maleware und Ransomware - Phishing und Smishing

• Bedrohungen durch Phishing und Smishing

• Schutz vor Phishing und Smishing - E-Mails

• Die Kompromittierung von geschäftlichen E-Mails

• Schutz vor der Kompromittierung geschäftlicher E-Mails - Botnets und DDoS-Attacken

• Bedrohungen durch Botnets und DDoS-Attacken

• Schutz vor Botnets und DDoS-Angriffen - Deepfakes

• Die Bedrohungen durch Deepfakes

• Schutz vor Deepfakes - Risiko von Insider-Bedrohungen

• Das Risiko von Insider-Bedrohungen

• Schutz vor Insider-Bedrohungen - Nicht verwaltete IoT-Geräte

• Bedrohungen durch nicht verwaltete IoT-Geräte

• Schutz vor nicht verwaltete IoT-Geräten - Schatten-IT

• Bedrohungen durch Schatten-IT

• Schutz vor Schatten-IT - Lieferketten und Drittanbieter:innen

• Angriffe auf die Lieferketten und Risiken durch Dritte

• Schutz vor Angriffe auf die Lieferketten und Risiken durch Dritte

Durch das Fachzertifikat Microsoft Cybersicherheit Grundwissen, bereitgestellt von Microsoft und LinkedIn, erweiterte ich meine Karriere in der Cybersicherheit mit modernen Konzepten wie Zero Trust und Defense-in-Depth, während ich das umfassende Sicherheitsökosystem von Microsoft erkunden: Entra, Defender, Sentinel, Intune, Purview, Priva und Security Copilot. Mit Abschluss des Kurses und der Prüfung kenne ich die wesentlichen Bausteine der Sicherheitslösungen von Microsoft und verstehe, wie sie sich gegenseitig ergänzen.

Die Lernzeile umfassen:

Die Lernzeile umfassen:

- Lernen der grundlegende Sicherheitskonzepte wie Zero Trust und Defense-in-Depth.

- Verwenden von Microsoft Entra für das Identitäts- und Zugriffsmanagement.

- Konfigurieren von Sicherheitseinstellungen in Microsoft Defender.

- Verwenden von Microsoft Sentinel für die Erkennung von und Reaktion auf Bedrohungen.

Wenn Sie sich nicht immer sicher sind, ob Sie die Terminologie der Cybersecurity immer korrekt verstehen, ist Cybersecurity Awareness: Cybersecurity-Terminologie der richtige Kurs für Sie.

Mit den Begrifflichkeiten lernte ich auch die Grundlagen der Cybersicherheit zu verstehen und kann damit sowohl bei der Arbeit als auch in meinem Privatleben die nötigen Schritte zu einer sicheren Umgebung einleiten.

Ich entdeckte Kernkonzepte im Bereich der Cybersicherheit, indem ich die Beziehung zwischen Menschen, Prozessen und Technologie verstand, die Vielfalt der Terminologie, in der sich ständig verändernden Sicherheitslandschaft betrachtete und dabei meine Fähigkeiten ausbaute. Zudem erfuhr ich was sich hinter Begriffen wie Spoofing, Smishing, Grey Hat Hacker, Least-Privilege-Prinzip, Verschlüsselung, CIA-Triade und vielen mehr verbirgt, schärfte mein Bewusstsein um Risiken und Gefahren und wie ich die ersten Schritte zu einer sichereren IT-Infrastruktur einleite.

Die Hauptinhalte umfassen:

Mit den Begrifflichkeiten lernte ich auch die Grundlagen der Cybersicherheit zu verstehen und kann damit sowohl bei der Arbeit als auch in meinem Privatleben die nötigen Schritte zu einer sicheren Umgebung einleiten.

Ich entdeckte Kernkonzepte im Bereich der Cybersicherheit, indem ich die Beziehung zwischen Menschen, Prozessen und Technologie verstand, die Vielfalt der Terminologie, in der sich ständig verändernden Sicherheitslandschaft betrachtete und dabei meine Fähigkeiten ausbaute. Zudem erfuhr ich was sich hinter Begriffen wie Spoofing, Smishing, Grey Hat Hacker, Least-Privilege-Prinzip, Verschlüsselung, CIA-Triade und vielen mehr verbirgt, schärfte mein Bewusstsein um Risiken und Gefahren und wie ich die ersten Schritte zu einer sichereren IT-Infrastruktur einleite.

Die Hauptinhalte umfassen:

- Einleitung: Die Sprache der Cybersicherheit lernen

- Was Sie schon wissen sollten

- Menschen

• Angreifende

• Opfer eines Cyberangriffs

• Persönliche Daten

• Rollen und Berufsbilder: Teams in der Cybersicherheit

• Rollen und Berufsbilder: Hierarchien - Bedrohungen und Angriffe

• Cyberangriffe, Cyberkriminalität

• Angriffsvektoren - Prozesse der Abwehr

• Bedrohungen erkennen und dokumentieren

• Aktives Reagieren - Technologien

• Zugriffskontrolle

• Arten der Authentifizierung

• Schutz des Netzwerks

• Antivirussoftware

• Neue Technologien

In dem Kurs Microsoft Cybersicherheit Grundwissen: Konzepte, Lösungen und KI-unterstützter Schutz lernte ich eine breite Palette von Microsoft-Sicherheitslösungen kennen, darunter Microsoft Entra, Defender, Sentinel, Intune, Purview, Priva und Security Copilot.

Der Kurs behandelt wichtige Sicherheitskonzepte wie Defense-in-Depth, Governance, Risikomanagement und Compliance (GRC), das Zero-Trust-Modell und vieles mehr. Dabei erfuhr ich mehr über den Einsatz von Microsoft-Sicherheitslösungen in Bereichen wie Identitäts- und Zugriffsmanagement (IAM), Extended Detection and Response (XDR), Security Information and Event Management (SIEM), Sicherheit von Cloud-Infrastrukturen, Cloud-native Application Protection Platform (CNAPP), Endpunktsicherheit und -verwaltung, Risiko- und Compliance-Management, Datensicherheit und Governance, Datenschutz und KI-gestützte Sicherheit.

Die Hauptinhalte umfassen:

Der Kurs behandelt wichtige Sicherheitskonzepte wie Defense-in-Depth, Governance, Risikomanagement und Compliance (GRC), das Zero-Trust-Modell und vieles mehr. Dabei erfuhr ich mehr über den Einsatz von Microsoft-Sicherheitslösungen in Bereichen wie Identitäts- und Zugriffsmanagement (IAM), Extended Detection and Response (XDR), Security Information and Event Management (SIEM), Sicherheit von Cloud-Infrastrukturen, Cloud-native Application Protection Platform (CNAPP), Endpunktsicherheit und -verwaltung, Risiko- und Compliance-Management, Datensicherheit und Governance, Datenschutz und KI-gestützte Sicherheit.

Die Hauptinhalte umfassen:

- Einleitung: Grundlagen der Microsoft-Sicherheit

- Übersicht übder Microsoft-Sicherheitslösungen

- Sicherheitskonzepte • Grundsätze der Sicherheit

- Identität und Zugriff • Identitäts- und Zugriffssicherheit mit Microsoft Entra

- Sicherheitsinformationens- und Ereignismanagement (SIEM) • SIEM und SOAR mit Microsoft Sentinel

- Erweiterte Erkennung und Reaktion (XDR) • Bedohungsschutz mit Microsoft Defender XDR

- Sicherheit der Cloud-Infrastruktur • Virtuelles Azure-Netzwerk

- Cloud-native Plattform zum Schutz von Anwendungen (CNAPP) • CNAPP mit Microsoft Defender für Cloud

- Endpoint Security und Verwaltung • Endpoint Management und Sicherheit mit Microsoft Intune

- Risiko- und Compliance-Management mit Microsoft Purview • Microsoft Purview - Überwachung

- Datenschutz • Datensicherheit mit Microsoft Purview

- Schutz der Privatsphäre • Datenschutz mit Microsoft Priva

- Sicherheit für KI • KI-gestützte Sicherheit mit Microsoft Copilot for Security

• Sicherheitsbedrohungen

• Governance, Risk und Compliance (GRC)

• Modell der geteilten Verantwortung

• Ansätze des Schutzes

• Zero-Trust-Modell)

• Microsoft Entra-ID - hybride Identitäten

• Microsoft Entra-ID - Authentifizierungsmethoden

• Microsoft Entra-ID - Kennwortverwaltung

• Microsoft Entra-ID - Multifaktor-Authentifizierung (MFA)

• Microsoft Entra-ID - bedingter Zugriff

• Microsoft Entra Roles und rollenbsierte Zugriffssteuerung (RBAC)

• Microsoft Entra-ID Governance

• Microsoft Entra-ID Governance-Zugriffsüberprüfung

• Microsoft Entra-ID Governance-Verwaltung privilegierter Identitäten

• Microsoft Entra ID-Schutz

• Microsoft Entra Berechtigungen verwalten

• Microsoft Entra Global Secure Access

• Microsoft Sentinel - Erkennung und Reaktion auf Vorfälle

• Microsoft Defender Trust Intelligence

• Microsoft Defender for Endpointn

• Microsoft Defender for Endpoint

• Microsoft Defender Vulnerability Management

• Microsoft Defender für Office 365

• Microsoft Defender for Identity

• Microsoft Defender for Cloud Apps

• Netzwerksicherheitsgruppen (NSGs)

• Azure Firewall

• Azure Web Application Forewall (WAF)

• Azure DDoS Protection

• Azure Bastion

• Azure Key Vault

• Microsoft Defender für Cloud - Verwaltung des Sicherheitsstatus

• Microsoft Defender für Cloud - Workload Protection

• Microsoft Defender for Cloud - DevOps Secuitry

• Microsoft Purview - eDiscovery

• Microsoft Purview - Compliance-Manager

• Microsoft Purview - Kommunikationscompliance

• Verwaltung des Datenlebenszyklus von Microsoft Purview

• Microsoft Purview - Records Management

• Microsoft Purview - Information Protection

• Microsoft Purview - Data Loos Prevention (DLP)

• Microsoft Purview - Insider Risk Management

• Microsoft Priva - Datenschutz-Risikomanagement

• Microsoft Priva - Anträge auf Betroffenenrechte

• Prozessablauf von Microsoft Security Copilot

• Effektive Eingabeaufforderungen in Microsoft Security Copilot

• Copilot-Integration mit Microsoft Sicherheitslösungen

In dem Video-Training Website-Konzeption – Grundlagen erfuhr ich, wie ich ein Webprojekt von der Pike auf angehen und von Anfang an auf Erfolgskurs bringen. Welche Informationen benötige ich? Wie verfasse ich ein gutes Briefing, eine realistische Kalkulation und ein überzeugendes Angebot? Dabei ist es egal, ob ich meine eigene Website plane, für eine Agentur arbeite oder für ein Unternehmen eine Website umsetzen – die vorgestellten Methoden halfen mir, die Bedürfnisse des Nutzer zu analysieren und eine erfolgreiche Site zu konzeptionieren.

Die Hauptinhalte umfassen:

Die Hauptinhalte umfassen:

- Einführung • Wozu Websites?

- Briefing und Angebot • Ziel des Projekts

- Arten von Sites • Welche Arten von Sites gibt es?

- Grob- und Feinplanung • Konzeptentwicklung und Projektablauf

- Den Nutzer einbeziehen • Wann kommt der Nutzer ins Spiel?

- Designkonzept • Rolle des Designs

- Marketingkonzept • Wie macht man die Site bekannt?

- Launch und Betrieb der Website • Launch und Redesign

• Vorgaben und Vorlagen

• Projektskizze und Aufwandsschätzung

• Das Angebot

• Selbstdarstellungs-Sites

• Informations-Sites

• Einkauf-Sites

• Sites für Ladengeschäfte

• Sites für Vereines

• Welche Methode unter welchen Voraussetzungen?

• Agile Entwicklung

• Test mit Vorversionen und Konkurrenzangaben - Heuristik

• Der Nutzer, das unbekannte Wesen

• Den Nutzer kennen lernen

• Den Nutzer beschreiben: Personas

• Ideenfindung - Design Thinking

• Das Grobkonzept schreiben

• Die Sitemap anlegen

• Karten legen/Card Sorting

• Unsere unübersichtliche mobile Welt

• Scribbles/Seitenskizzen

• Wireframing - Grundgerüst für die Seite

• Wireframing für responsives Design

• Mockup und Prototypen

• Das Feinkonzept schreiben

• Texte - Schreiben fürs Web

• Texte - Schreiben für Menschen und (Such-)Maschinen/SEO

• Usability-Tests

• 5-Sekunden-Test

• Usability-Reviews

• Gestaltungsraster

• Farbklima

• Bildsprache

• Schriften

• Social Media

• Sicherheits-Check

• Server Monitoring

• Erweiterungen und Ergänzungen

• Analytics - Besuchsstatistik

Viele der Mitarbeiter in Data-Science-Teams sind keine Data Scientists. Vielmehr sind sie Manager und Mitarbeiter, die aus den Daten des Unternehmens einen echten wirtschaftlichen Wert gewinnen wollen. Diese Teammitglieder müssen die Sprache der Data Science verstehen, damit sie bessere Fragen stellen, Prozesse verstehen und ihre Teams und Organisationen zu datengetriebenen Entscheidungen führen können.

Der Kurs Data Science lernen: Die Grundlagen verstehen ist eine Einführung in die Data Science für alle, die nicht vorhaben, Vollzeit-Data-Scientists zu werden, aber eine erste Vorstellung von dem haben wollen, was sich hinter dem Schlagwort Data Science verbirgt. Es werden Konzepte, Tools und Techniken für Big Data vorgestellt, darunter die Erfassung und Sortierung von Daten, die Arbeit mit Datenbanken, das Verständnis strukturierter und unstrukturierter Datentypen und die Anwendung statistischer Analysen.

Die Hauptinhalte umfassen:

Der Kurs Data Science lernen: Die Grundlagen verstehen ist eine Einführung in die Data Science für alle, die nicht vorhaben, Vollzeit-Data-Scientists zu werden, aber eine erste Vorstellung von dem haben wollen, was sich hinter dem Schlagwort Data Science verbirgt. Es werden Konzepte, Tools und Techniken für Big Data vorgestellt, darunter die Erfassung und Sortierung von Daten, die Arbeit mit Datenbanken, das Verständnis strukturierter und unstrukturierter Datentypen und die Anwendung statistischer Analysen.

Die Hauptinhalte umfassen:

- Einleitung: Data Science lernen - die Grundlagen verstehen

- Was ist Data Science? • Eine multidisziplinäre Praxis mit mehreren Bedeutungen

- Mit Datenbanken arbeiten • Mit relationalen Datenbanken Beziehungen herstellen

- Unterschiedliche Datentypen erkennen • Die Dinge mit strukturierten Daten einfach halten

- Statistische Analyse anwenden • Grundlagen der deskriptiven Statistik

- Fallstricke vermeiden • Auf das Wissen konzentrieren

• Mit Statistik und Software arbeiten

• Erkenntnisse gewinnen und Wissen schaffen

• Daten mit ETL in Data Warehouse bringen

• Mit NoSQL die Vergangenheit hinter sich lassen

• Probleme mit großen Datenmengen lösen

• Teilstrukturierte Daten für den Datenaustausch nutzen

• Unstrukturierte Daten sammeln

• Müll aus gesammelten Daten aussortieren

• Die Bedeutung von Wahrscheinlichkeiten

• Korrelationen aufspüren

• Korrelation impliziert keine Kausalität

• Techniken für Predictive Analytics

Wir haben alle mitbekommen, wie Lieferketten zusammenbrechen können. Doch was können wir tun, um die Lieferketten Ihres Unternehmens ethisch, nachhaltig und wettbewerbsfähig zu erhalten?

In dem Kurs Lieferketten: ESG und Nachhaltigkeit wurde ich durch den Prozess der Gestaltung von Lieferketten, die für unsere Umwelt ebenso gut sind wie für das Geschäft geführt! Am Anfang standen einige Definitionen, die mir vermittelten, wie ESG (Environmental, Social and Governance, das heißt Umwelt, Gesellschaft und gute Unternehmensführung) mit Lieferkette zusammenhängen. Der Kurs erklärt Chancen und Herausforderungen von ESG, die zugehörigen Rollen im Unternehmen und welchen Wettbewerbsvorteile grüne Lieferantennetzwerke verschaffen. Er weist einen Weg zu nachhaltigen Lieferketten und zeigt, wie sich ESG in die Praxis umsetzen lässt.

Die Hauptinhalte umfassen:

In dem Kurs Lieferketten: ESG und Nachhaltigkeit wurde ich durch den Prozess der Gestaltung von Lieferketten, die für unsere Umwelt ebenso gut sind wie für das Geschäft geführt! Am Anfang standen einige Definitionen, die mir vermittelten, wie ESG (Environmental, Social and Governance, das heißt Umwelt, Gesellschaft und gute Unternehmensführung) mit Lieferkette zusammenhängen. Der Kurs erklärt Chancen und Herausforderungen von ESG, die zugehörigen Rollen im Unternehmen und welchen Wettbewerbsvorteile grüne Lieferantennetzwerke verschaffen. Er weist einen Weg zu nachhaltigen Lieferketten und zeigt, wie sich ESG in die Praxis umsetzen lässt.

Die Hauptinhalte umfassen:

- Einleitung: Sie werden beobachtet

- Nachhaltigkeit im Unternehmen: Grundlagen • Unternehmen und ESG

- Chancen und Herausforderungen von Nachhaltigkeit • ESG: Chancen für die Lieferkette

- Nachhaltigkeit: Rollen im Unternehmen • ESG: Die Rolle multinationaler Konzerne

- Der Weg zu nachhaltigen Lieferketten • Setzen Sie sich ESG-Ziele

- ESG in der Praxis • Seien Sie auf Rückschläge und Kritik gefasst

• Der Zusammenhang zwischen der Lieferkette und ESG

• ESG und Nachhaltigkeit: Es ist nicht einfach, grün zu sein

• Grüne Lieferkette ist ein Wettbewerbsvorteil

• Definieren Sie KPIs (Kennzahlen) für ESG

• Die Lieferkette abbilden

• ESG-Audits und ESG-Daten

• Lebenszyklusanalyse

• Plastikfreie Verpackungen

• Das Lieferantendilemma

Daten, Analytik und Künstliche Intelligenz (KI) – mit diesen Schlagwörtern werden Marketing-Verantwortliche häufig konfrontiert. Doch was steckt wirklich dahinter? Was nutzen Daten und Analytik einem Unternehmen? Und wie gehen man diese komplexen Herausforderungen richtig an?

Der Kurs Teamleistungen mit Kennzahlen messen vermittelte mir praxisnahe Antworten auf all diese Fragen und unterstützte mich auf dem Weg von einem klassischen oder digitalen zum datengetriebenen Marketing.

Dieser Kurs begleitet begleitet das Marketing von den richtigen Marketing KPIs über A/B Experimente zur Künstlichen Intelligenz. Ich erfuhr anhand von zahlreichen Praxisbeispielen, wie das Marketing den analytischen Reifegrad deren Marketings schrittweise und zielgerichtet erhöhen, datengetriebene Entscheidungen im Team etablieren und was dabei jeweils zu beachten ist: technologisch aber auch organisatorisch. Dabei lernen Sie die Methoden und Werkzeuge kennen, die ihr Marketing mit Daten und Analytik effektiver und effizienter machen, um eine erfolgreiche Marketing-Datenstrategie zu entwickeln.

Die Hauptinhalte umfassen:

Der Kurs Teamleistungen mit Kennzahlen messen vermittelte mir praxisnahe Antworten auf all diese Fragen und unterstützte mich auf dem Weg von einem klassischen oder digitalen zum datengetriebenen Marketing.

Dieser Kurs begleitet begleitet das Marketing von den richtigen Marketing KPIs über A/B Experimente zur Künstlichen Intelligenz. Ich erfuhr anhand von zahlreichen Praxisbeispielen, wie das Marketing den analytischen Reifegrad deren Marketings schrittweise und zielgerichtet erhöhen, datengetriebene Entscheidungen im Team etablieren und was dabei jeweils zu beachten ist: technologisch aber auch organisatorisch. Dabei lernen Sie die Methoden und Werkzeuge kennen, die ihr Marketing mit Daten und Analytik effektiver und effizienter machen, um eine erfolgreiche Marketing-Datenstrategie zu entwickeln.

Die Hauptinhalte umfassen:

- Marketingentscheidung auf der Basis relevanter Daten treffen

- Kennzahlen verstehen • Auswertung der Wertschöpfungskette

- Produkte entwickeln • Leistung von F&E

- Produkt erstellen und liefern • Leistung des Einkaufs

- Produkt vermarkten und verkaufen • Leistung des Marketings

- Support und Service für Ihr Produkt leisten • Leistung des Kundensupports

- Die Unternehmensinfrastruktur verwalten • Leistung des Topmanagements

- Ergebnisse messen • Berichte und Dashboards einrichten

• Quantitative und qualitative Kennzahlen

• Kennzahlen für Fertigungs- und Dienstleistungsbetrieb

• Eigene Kennzahlen bilden

• Absolute Zahlen, Verhältnisse, Trends und Abweichungen

• Kennzahlentools

• Leistung der Produktentwicklung

• Leistung der Beschaffungslogistik

• Leistung der Fertigung

• Leistung der Distributionslogik

• Leistung der Leistungserbringung

• Leistung der Qualitätssicherung

• Leistung des Vertriebs

• Leistung der Kundenbetreuung

• Leistung der Preisgestaltung

• Leistung von Service und Reparaturteams

• Leistung der strategischen Planung

• Leistung des Finanzwesens

• Leistung der Rechtsabteilung

• Leistung des Facility-Managements

• Leistung der IT

• Leistung der Personalabteilung

• Messverfahren

Die Beobachtung von Kennzahlen ist wichtig für das Erreichen der Geschäftsziele, aber es kann schwierig sein zu entscheiden, welche Kennzahlen tatsächlich eine Rolle spielen.

In dem Kurs Teamleistungen mit Kennzahlen messen vertiefte ich, wie Leistungsmessung von Teams funktioniert, warum sie von Vorteil ist, wie sie durchgeführt wird und wie ich diese auf bestimmte Funktionen in der Wertschöpfungskette anwende.

Der Kurs vermittelt einen Ansatz zum Verständnis und zur Umsetzung von Kennzahlensteuerung und erläutert verschiedene Arten des Reportings. Zudem gibt er Beispiele für wichtige Kennzahlen, mit denen Sie den überwiegenden Teil der Unternehmensfunktionen messen können, darunter Vertrieb, Betrieb, Finanzwesen und alle wichtigen Supportfunktionen.

Die Hauptinhalte umfassen:

In dem Kurs Teamleistungen mit Kennzahlen messen vertiefte ich, wie Leistungsmessung von Teams funktioniert, warum sie von Vorteil ist, wie sie durchgeführt wird und wie ich diese auf bestimmte Funktionen in der Wertschöpfungskette anwende.

Der Kurs vermittelt einen Ansatz zum Verständnis und zur Umsetzung von Kennzahlensteuerung und erläutert verschiedene Arten des Reportings. Zudem gibt er Beispiele für wichtige Kennzahlen, mit denen Sie den überwiegenden Teil der Unternehmensfunktionen messen können, darunter Vertrieb, Betrieb, Finanzwesen und alle wichtigen Supportfunktionen.

Die Hauptinhalte umfassen:

- Kennzahlen und Leistungsmessung verstehen

- Kennzahlen verstehen • Auswertung der Wertschöpfungskette

- Produkte entwickeln • Leistung von F&E

- Produkt erstellen und liefern • Leistung des Einkaufs

- Produkt vermarkten und verkaufen • Leistung des Marketings

- Support und Service für Ihr Produkt leisten • Leistung des Kundensupports

- Die Unternehmensinfrastruktur verwalten • Leistung des Topmanagements

- Ergebnisse messen • Berichte und Dashboards einrichten

• Quantitative und qualitative Kennzahlen

• Kennzahlen für Fertigungs- und Dienstleistungsbetrieb

• Eigene Kennzahlen bilden

• Absolute Zahlen, Verhältnisse, Trends und Abweichungen

• Kennzahlentools

• Leistung der Produktentwicklung

• Leistung der Beschaffungslogistik

• Leistung der Fertigung

• Leistung der Distributionslogik

• Leistung der Leistungserbringung

• Leistung der Qualitätssicherung

• Leistung des Vertriebs

• Leistung der Kundenbetreuung

• Leistung der Preisgestaltung

• Leistung von Service und Reparaturteams

• Leistung der strategischen Planung

• Leistung des Finanzwesens

• Leistung der Rechtsabteilung

• Leistung des Facility-Managements

• Leistung der IT

• Leistung der Personalabteilung

• Messverfahren

Was bringt Ihnen ein Managementsystem? Ein Managementsystem bringt Struktur ins Unternehmen und hilft Ihnen zu verstehen, wie Sie Ihre Kundenanforderungen bestmöglich erfüllen.

Durch den Kurs Modernes Qualitätsmanagement nach ISO 9001 wurde ich in die Lage versetzt, innerhalb von 10 Tagen ein Managementsystem sinnvoll aufzubauen. Projekt- und Prozessorientierung sind hier geschickt kombiniert. Der Fokus liegt auf dem brauchbaren Ergebnis am Ende des Kurses. Somit werden konsequent WARUM, WAS, WIE, WER und WOMIT thematisiert.

Die Hauptinhalte umfassen:

Die Hauptinhalte umfassen:

- Warum braucht es ein Managementsystem

- Tag 1: Sie wissen worauf es ankommt • Die Sinnfrage stellen

- Tag 2: Sie verstehen und interpretieren die Normkapitel • Die Kernidee der ISO 9001 verstehen

- Tag 3: Der Aufbau Ihres Managementsystems ist als Projekt erfolgreich aufgesetzt • GAP-Analyse durchführen

- Tag 4: Das führende System, Prozesse und Dokumentenstruktur sind festgelegt • Das führende System festlegen

- Tag 5: Prozesse sind definiert und durch Prozesseigner beschrieben • Prozesse priorisieren und dokumentieren

- Tag 6: Methodik zur Analyse und Bewertung sind definiert • Prozessleistung prüfen

- Tag 7: Interne Audits sind erfolgreich nach nachweisbar durchgeführt • PLAN - interne Audits

- Tag 8: Managementbewertung ist erfolgreich und nachweisbar durchgeführt • PLAN - Managementbewertung planen

- Tag 9: System ist bereit, Konsistenzchek erfolg und relevante Personen geschult • Konsistenzechk andenken

- Tag 10: (Erst-)Zertifizierungsaudit nach ISO 9001 ist erfolgreich • Die erfolgreiche Erst- bzw. Rezertifizierung

- Tag 11: Es geht weiter • Ihr technisches System

• Die Verpflichtung der Leitung

• Eine QM-Strategier haben

• Was nehmen Sie sich konkret vor?

• Worauf kommt es an

• PLAN - Kap. 4 bis 7

• DO - Kap. 8

• CHECK und ACT - Kap. 9 und 10

• Die wichtihsten Erkenntnisse nach Tag 2

• PLAN-Projektplan erstellen

• DO-Projekt umsetzen

• CHECK und ACT-Umsetzung bewerten

• Arbeitsauftrag zu Tag 3

• Prozesslandschaft und Prozessverantwortliche

• Dokumentenarten und Dokumentenstruktur

• Dokumenteninformationen und Vorlagen

• Erkenntnisse aus Tag 4 und ein Arbeitsauftrag

• Führungsprozesse

• Leistungsprozesse

• Supportprozesse

• Arbeitsauftrag zum Definieren von Prozessen

• So kommen Sie zu ihren Kennzahlen

• Kundenzufriedenheit verstehen

• Sonstige Quellen für Verbesserungen

• Arbeitsauftrag zur Prozessleistung

• DO - einzelne Audits ausführen

• CHECK - interne Audits

• ACT - interne audits verbessern

• Wie Audits ins Gesamtbild passen

• DO - Managementbewertung durchführen

• CHECK - Managementbewertung auswerten

• ACT - Managementbewertung verbessern

• Die Managementwertung als Meilenstein

• Das System mit Leben füllen

• Die Dokumentenkonstistenz gewährleisten

• Mitarbeitende schulen und informieren

• Das System ist bereit

• Ihr System präsentieren

• Mit den Ergebnissen aus den Audits arbeiten

• Erfolge feiern

• Der Projektabschluss

• Nächste Schritte

Wie stehen Sie zum Qualitätsmanagement? Qualitätsmanagement hat zu Unrecht einen schlechten Ruf. Viele tun sich schwer, wenn es darum geht, Qualitätsmanagement sinnvoll einzuführen und zu leben. Wie wäre es, wenn wir endlich Qualitätsmanagement einsetzen, um die Unternehmensziele zu erreichen?

Mittel des Kurses Modernes Qualitätsmanagement nach ISO 9001 frischte ich mein Verständnis und Wissen fürs Qualitätsmanagement auf.

Der Kurs zeigt Schritt für Schritt, wie eine Qualitätsmanagement-Strategie entwickelt werden kann. Er vermittelt die wichtigsten Werkzeuge aus dem Qualitätsmanagement. Somit sollte man in der Lage sein, Qualitätsmanagement mit Mehrwert ins Projekt einzuführen oder ein bestehendes Qualitätsmanagement zu hinterfragen.

Die Hauptinhalte umfassen:

Mittel des Kurses Modernes Qualitätsmanagement nach ISO 9001 frischte ich mein Verständnis und Wissen fürs Qualitätsmanagement auf.

Der Kurs zeigt Schritt für Schritt, wie eine Qualitätsmanagement-Strategie entwickelt werden kann. Er vermittelt die wichtigsten Werkzeuge aus dem Qualitätsmanagement. Somit sollte man in der Lage sein, Qualitätsmanagement mit Mehrwert ins Projekt einzuführen oder ein bestehendes Qualitätsmanagement zu hinterfragen.

Die Hauptinhalte umfassen:

- QM-Strategie entwickeln und umsetzen

- QM-Strategie entwicklen • Was ist eine QM-Strategie?

- Prozessmanagement nach ISO 9001:2015 • Was ist Prozessmanagement?

- Die wichtigsten Instrumente aus der ISO 9001:2015 • Überblick: Instrumente und deren Nutzen

- Leistung messen • Tragen die Prozessergebnisse zur Erreichung der Unternehmensziele bei?

- Moderne QM: neue Ansätze, um Silos abzubauen • Silodenken abbauen

• Die Kernidee der ISO 9001

• Die Anforderungen der ISO 9001

• Eine QM-Strategie erstellen

• Zufammenfassung: QM-Strategie enzwicklen

• Prozesse identifizieren und beschreiben

• Prozessdokumentation

• Managementsysteme

• Zusammenfassnung Prozessmanagement

• Plan Do Check Act (PDCA) und Verbesserungsprozesse

• Interne Audits

• Managementbewertung

• Zusammenfassung Instrumente

• Prozessergebnisse und Kennzahlen - ein Beispiel

• Ziele festlegen

• QM und Unternehmenscockpit

• Zusammenfassung: Leistung messen

• QM und Wissen der Organisation

• QM und digitale Transformation

• QM und Innovation

• Zusammenfassung: Silodenken abbauen

Was unterscheidet "guten" und "schlechten" Code? Woran erkennt man Code, der "riecht" und wie kann man lernen, sauberen Code zu schreiben?

Der Kurs Grundlagen der Programmierung: Clean Code und SOLID brachte mir die Prinzipien objektorientierten Software-Designs näher und zeigte mir, wie ich diese anwenden kann. Ich erfahr alles Wissenswerte zu Methoden und Ansichten wie SOLID, Test Driven Development (TDD), Refactoring und Software Craftmanship.

Die Hauptinhalte umfassen:

Der Kurs Grundlagen der Programmierung: Clean Code und SOLID brachte mir die Prinzipien objektorientierten Software-Designs näher und zeigte mir, wie ich diese anwenden kann. Ich erfahr alles Wissenswerte zu Methoden und Ansichten wie SOLID, Test Driven Development (TDD), Refactoring und Software Craftmanship.

Die Hauptinhalte umfassen:

- Willkommen im Projektalltag eines Software-Architekten

- Prinzipien und Regeln zu Clean Code und SOLID • Was bedeutet "Code smells"?

- Generelle Vorgehensweisen, um Clean Code zu schreiben • Iterativ inkrementelle Vorgehen

- Die grundlegenden Prinzipien für Clean Code • Aufgabenangemessenheit

- Tipps aus der Praxis für die Praxis • Clean Architecture

• Clean Code - eine Einführung

• Prinzipien vs. Regeln

• SOLID-Prinzipien

• Pfadfinder-Regel

• Test-driven Development: Die Theorie

• Test-driven Development: Ein Beispiel

• Refactoring

• Software Craftsmanship

• Verständlichkeit

• Generalisierung und Abstraktion

• Entkopplung

• Abhängigkeitsumkehr

• Robustheit

• Frei von Wiederholung

• Komposition und Vererbung

• Verantwortlichkeiten

• Erweiterbar

• Pair Programming

• Dojos

• Prozess der Softwareentwicklung

• Quellcodeverwaltung und Issue Tracking

• SonarQube

Wie mache ich meine Arbeit einfacher? Wie komme ich schneller zum Ziel? Wie erreiche ich bessere Ergebnisse, in maximal 10 Minuten?

Kurs Produktivitäts-Tipps: Mehr Effizienz im Büro vermittelt kleine Helferlein, clevere Website, nützliche Techniken oder hilfreiche Tipps.

Die Hauptinhalte umfassen:

Kurs Produktivitäts-Tipps: Mehr Effizienz im Büro vermittelt kleine Helferlein, clevere Website, nützliche Techniken oder hilfreiche Tipps.

Die Hauptinhalte umfassen:

- Produktivitäts-Tipps: Mehr Effizienz im Büro • Terminumfrage mit Doodle

• Plug-ins für Webbrowser

• Zehn Tipps, um gute Texte zu schreiben

• Soziale Netzwerke mit Jolidrive im Überblick

• Online-Grafiken mit Pixlr bearbeiten

• PFestplatten und Datenträger richtig löschen

• Große Dateien mit Dropbox als Links versenden

• E-Mail: Wegwerf-Adressen

• Motivation im Job

• if this then that

• Dateien mit FileZilla zwischen Festplatte und Server kopieren

• Phrase Express

• Zehn Tipps für erfolgreiches Scheitern

• Hilfe für fremde Computer via TeamViewer

• Mit Google Alert regelmäßig zu einem Thema informiert

• Webseiten mit Paperplane und Dropbox publizieren

• Kreativität im Büro

• Überweisen mit PayPal

• Bessere ScreenShots mit dem Windows Snipping Tool

• Große Dateien verschicken

• Ähnliche Bilder suchen mit Google

• Wie erstellt man ein sicheres Passwort?

• Google EasterEggs

• Gelöschte Dateien wiederherstellen

• FavIcon-Generator

• ADW-Cleaner - Windows von unerwünschten Browser-Plug-ins befreien

• Wer verweist auf meine Website?

• WordPress mobile - iPad-App zum Bloggen

• Ghostery

• Backup: warum und wie?

• Heikle Themen

• Zehn Tipps zum Zeitmanagement

• Mindmeister

• E-Mails schreiben, die geleswen werden

• WhatTheFont

• 1Password

• Ideen für Präsentationen

• Denkfehler vermeiden

• Lesbarkeitindex

• Sicherheit im WLAN

• Zehn Tipps für aktuellen Content

• Join.me

• Issu

Ob für eine Karriere in Illustration, Design, Grafik, Film oder Produktgestaltung – der Kurs Erfolgreich in der Designbranche: Inspiration für die Kreativität hat mir zu verstärktem Antrieb geholfen, um Herausforderungen der Kreativbranche zu meistern.

Die Hauptinhalte umfassen:

Die Hauptinhalte umfassen:

- Kreativität erfolgreich entwickeln

- 1. Emotionale Ebene • Motivation finden

- 2. Fachbereiche der Kreativbranche • Unterschiedliche Design-Disziplinen

- 3. Kriterien der Designqualität • Fünf Kriterien der Designqualität

- 4. Ausbildung für Kreative • Welche Lehrstätte wählen?

- 5. Persönliche Fähigkeiten entwickeln • Probleme analysieren

• Korrekte Selbsteinschätzung

• Passion im kreativen Bereich

• Die Maslowsche Bedürfnispyramide

• Anregungen und Inspiration

• Persönlicher und fachlicher Rückhalt

• Feedback einholen

• Ideen finden

• Morphologischer Baukasten

• Visuelle Kommunikation

• Sonderstellung: Illustration

• Produkte gestalten

• Audiovisuelle Medien

• UI/UX-Design

• Die Ästhetik

• Der Nutzwert

• Die Nachhaltigkeit

• Die Innovationskraft

• Das beste Lehrpersonal finden

• Möglichkeiten des Quereinstiegs

• eLearning als zeitgemäße Alternative

• Soft Skill trainieren

• Fachtechniken kennenlernen

• Ziele formulieren

• Im Team arbeiten

• Das große Ganze und die Detailarbeit

User Experience ist längst mehr als ein Trend – sie prägt, wie Menschen digitale Produkte erleben und bewerten.

Der Kurs User Experience: Berufsbild und Karriereplanung bot mire eine eine fundierte Orientierung.

In dem Kurs wurde praxisnah erläutert, welche Rollen und Aufgaben UX-Profis übernehmen, welche Qualifikationen zählen und wie man auch ohne klassischen Hintergrund erfolgreich starten. Ich lernte, wie Research, Design und Testing ineinandergreifen und wie ich ein überzeugendes Portfolio entwickeln kann. Ein 30-Tage-Plan unterstützte mich dabei, erste Schritte zu gehen, Erfahrungen zu sammeln und mich in der UX-Community zu vernetzen.

Die Hauptinhalte umfassen:

Der Kurs User Experience: Berufsbild und Karriereplanung bot mire eine eine fundierte Orientierung.

In dem Kurs wurde praxisnah erläutert, welche Rollen und Aufgaben UX-Profis übernehmen, welche Qualifikationen zählen und wie man auch ohne klassischen Hintergrund erfolgreich starten. Ich lernte, wie Research, Design und Testing ineinandergreifen und wie ich ein überzeugendes Portfolio entwickeln kann. Ein 30-Tage-Plan unterstützte mich dabei, erste Schritte zu gehen, Erfahrungen zu sammeln und mich in der UX-Community zu vernetzen.

Die Hauptinhalte umfassen:

- 1. Warum UX unser ganzes Leben betrifft • Was mcht man UXler:in?

- 2. Wege in den Beruf, Studium, Bootcamp, Zertifikate, On-the-Job • Alle sind besonders - Quereinstieg als Normalfall

- 3. Arbeitsbereiche: Research, Design, Evaluation - plus Strategie & Rollen • Berufsbezeichnung & Arbeitsbereiche

- 4. Konkreter Einstieg: Erfahrung, Portfolio, Netzwerk, 30-Tage-Plan • Erfahrung sammeln

• Definition & Abgrenzung (UX vs. UI, UX vs. CX)

• Warum das Feld so vielfältig ist

• KI killt UX? Im Gegenteil

• Welche Charaktereigenschaften sollten Sie mitbringen?

• Über Geld reden: Was verdient man im Bereich UX?

• Grundstudium Psychologie, Informatik, Design

• On-the-Job, Mentoring & Communitys

• Ebtscheidungsrahmen

• Requiremenzs Engineering(User Research

• Design Solutions

• Testing & Evaluation

• Rollen-Orientierung & UX-Consulting

• Den perfekten Arbeitgeber finden

• Portfolio

• Networking & Sichtbarkeit

• 30-Tage-Plan

Ein modernes Android-Smartphone ist mehr als nur ein Handy, in dem man zusätzlich noch ein paar Kalender- oder Adressbucheinträge speichern kann. Es ist ein mobiles Internetgerät, mit dem eine Fahrkarte gekauft werden kann, der nächste Geldautomat gefunden werden kann oder mit dem man sich schnell mit Freunden oder Arbeitskollegen koordinieren kann – und man kann natürlich damit auch telefonieren. In dem Kurs Android-Smartphone: Grundkurs für Anwender:innen wird gezeigt, wie man ein Android-Smartphone optimal nutzt.

Die Hauptinhalte umfassen:

Die Hauptinhalte umfassen:

- Das Android-Smartphone als täglicher Begleiter

- 1. Start in die Android-Smartphone-Welt • Das Android-Prinzip

- 2. Telefonieren und Adressbuch • Verpasste Anrufe

- 3. Google-Konto und Pay Store • Google-Konto einrichten

- 4. Einstellungen • Dauer des Ruhezustands festlegen

- 5. Im Internet surfen • Unterschiedliche Webbrowser

- 6. E-Mails und Messenger • E-Mail-Konto auf dem Smartphone einrichten

- 7. Google-Apps und -Dienste • Die Karten-App

- 8. Durch den Tag mit dem Smartphone • Einen Wecker stellen

- 9. Das Smartphone absichern • Brauche ich eine Antiviren-Software?

- 10. Probleme lösen • Smartphone verloren/Gerät sperren

• Startbildschirm kennenlernen

• Apps starten und beenden

• Startbildschirm an die eigenen Wünsche anpassen

• Apps vom Schreibtisch entfernen

• Widgeths auf dem Startbildschirm verwenden

• Tastatur verwenden

• Kontakt im Adressbuch erstellen

• Kontakt im Adressbuch bearbeiten

• Warum ist das Kennwort des Google-Kontos so wichtig?

• Apps via Play Store herunterladen

• Apps kaufen und installieren

• Sinnvolle Apps finden

• Informationen via Google synchronisieren

• Bildschirmschutz aktivieren

• WLAN auswählen

• Mobile Daten & Roaming ein- und ausschalten

• Tethering ein- und ausschalten

• Bluetooth-Verbindung herstellen

• Surfen mit Google Chrome

• Registerkarten nutzen

• Lesezeichen bzw. Favoriten anlegen

• E-Mail lesen und beantworten

• SMS und MMS verschicken

• Messenger am Beispiel WhatsApp verstehen

• Nachrichten per Messenger verschicken

• Fotos per Messenger verschicken

• Die Google-App

• Die Foto-App

• Google Wallet

• Hat der Zug Verspätung?

• Fahrkarte für den ÖPNV kaufen

• Termine im Kalender eintragen

• An Geburtstag erinnert werden

• Wie schütze ich mich vor Maleware?

• Wie schütze ich meine (personenbezogenen) Daten?

• Hilfe zur Selbsthilfe

Noch nie waren die Geräte - ob PCs, Smartphones oder Tablets - mit denen man im Internet surfen kann, so unterschiedlich wie heute. Das stellt Betreiber von Webseiten vor große Herausforderungen, da die Inhalte überall gleichwertig angezeigt werden sollen, unabhängig von Displaygrößen und -formaten. Lösung verspricht "Responsive Webdesign": Dahinter verbirgt sich eine Technik, die aus flüssigem Layout, flexiblen Grafiken und Media Queries besteht.

In dem Kurs Responsive Webdesign – Grundlagen lernte ich, mehr zu Anforderungen sowie den Tools und möglichen Workflows.

Die Hauptinhalte umfassen:

In dem Kurs Responsive Webdesign – Grundlagen lernte ich, mehr zu Anforderungen sowie den Tools und möglichen Workflows.

Die Hauptinhalte umfassen:

- Wilkommen zu "Responsive Webdesign – Grundlagen"

- 1. Was ist Responsives Webdesign (RWD)? • Mehr als Desktops: Webseiten für alle Devices

- 2. Responsive Webseiten in verschiebenen Browsern testen • RWD in Firefox

- 3. Viewports und Media Queries • Viewport.Meta-Angaben

- 4. Mit flüssigen Komponenten ein responsives Layout erstellen • Mit Prozentangaben arbeiten

- 5. Konzepte und Wege zum RWD • Desktop va. Mobile ca. COntent First

• Layouttypen "klassich"

• Separate mobile Webseiten

• Responsives Webdesign

• Beispiel für eine responsive Webseite

• RWD in Chrome

• Testen in Safari und Edge

• RWD mit Online-Tools

• Weitere Tests durchführen

• Viewport per CSS oder HTML

• Viewport exakt steuern

• CSS3 Media Queries

• Positionen für Media Queries

• Media Queries im Detail

• Einheiten für Media Queries

• Flüssige Layouts definieren

• Erleichterte Berechnung mit box-sizing

• Von flüssig zu responsiv

• Flüssige Bilder

• Mobile First aufbauen

• Breakpoint wählen

• Responsive vs. adaptive

• Verschiedene Layouttypen

• Navigationem RWD

• Praktisch: Klappnavigation

Serverless-Architekturen sind der Schlüssel zu skalierbaren und kosteneffizienten Anwendungen in der Cloud.

In dem Kurs Serverless programmieren in AWS mit Node.js, Python und Go lernte ich, wie man mit AWS Lambda und den Programmiersprachen Node.js, Python und Go leistungsfähige Funktionen entwickelt und bereitstellt.

Ich erfuhr, wie ich asynchrone Programmierung meistern, Events verarbeite und mit dem AWS SDK arbeite. Darüber hinaus zeigte mir der Kurs, wie ich mithilfe des Cloud Development Kit (CDK) Infrastruktur als Code umsetze und Deployments automatisiere. Praxisnahe Beispiele und Hands-on-Projekte verdeutlichten die strategischen Vorteile von Serverless und gaben mir das Wissen, um moderne Anwendungen effizient und sicher zu gestalten.

Die Hauptinhalte umfassen:

In dem Kurs Serverless programmieren in AWS mit Node.js, Python und Go lernte ich, wie man mit AWS Lambda und den Programmiersprachen Node.js, Python und Go leistungsfähige Funktionen entwickelt und bereitstellt.

Ich erfuhr, wie ich asynchrone Programmierung meistern, Events verarbeite und mit dem AWS SDK arbeite. Darüber hinaus zeigte mir der Kurs, wie ich mithilfe des Cloud Development Kit (CDK) Infrastruktur als Code umsetze und Deployments automatisiere. Praxisnahe Beispiele und Hands-on-Projekte verdeutlichten die strategischen Vorteile von Serverless und gaben mir das Wissen, um moderne Anwendungen effizient und sicher zu gestalten.

Die Hauptinhalte umfassen:

- Serverless-Anwendungen mit AWS Lambda in der Praxis

- 1. Node.js - für Webumsteiger • Hello World in Node.js

- 2. Python - für Anfänger und Machine Learning • Python-Einstieg

- 3. Golang - schneller und typsicher • Einführung in Go

- 4. Deployment mit dem Cloud Development Kit - CDK • Code und Infrastruktur - zusammen oder getrennt?

- 5. Ein Node.js-Projekt • Lambda-Aufrufvarianten

- 6. Ein Python-Projekt • Hintergrundskripte: asynchrones Python Lambda mit DynamoDB

- 7. Ein Go-Projekt • Fachliche Anforderungen der Warmstarts

• Hello Lambda in Node.js

• Was darf Lambda?

• Async und Callback

• Node.js Promises

• Async/Await - sequenziell oder asynchron

• Events in Lambda verarbeiten

• Modularisierung der Eventverarbeitung

• Unit-Test der Eventverarbeitung

• Die Paketverwaltung npm

• AWA Software Development Kit für Node.js

• Modulares SDK

• Upload von lokalem Lambda-Code

• Hello World in Lambda Python

• Einfache Tests von Modulen

• Python-Module in Lambda

• Projektverwaltung mit Requirements

• Das AWS SDK Boto3

• Der Python-Lambda-S3-Bucket-Zähler

• Rechte für den Bucket-Zähler

• Deployment von Python Lambda

• Hello World in Go

• Hello Lambda in Go (Teil 1)

• Hello Lambda in Go (Teil 2)

• Testing in Go (Teil 1)

• Testing in Go (Teil 2)

• Testing in Go (Teil 3)

• Zugriff auf AWS Services - Stackzähler (Teil 1)

• Zugriff auf AWS Services - Stackzähler (Teil 2)

• Programmierung einer Lambda-Ressource mit dem CDK

• Deploy der Ressource und der Infrastruktur zu AWS Lambda

• Wozu der Aufwand? - Hintergrund zu CDK Docker Lambda Deployment

• Bootstrap CDK und Deploy des Stacks

• Programmierung einer Python Lambda als Python-Ressource mit dem CDK

• Lambda-Go-Code bauen

• Lambda-Ressource für Go bauen

• Lambda-Ressource für Go mit Docker bauen

• Debugging Docker

• Die Businesslogik

• Unittest Code

• Lambda-Funktion entwickeln und testen

• Lambda-Ressource bauen

• Testgetriebene CDK-Infrastruktur

• Tuning der Lambda-Ressource

• API Gateway einbauen

• Ressourcen mit Zertifikat und Domain

• Website mit CDK deployen

• Website mit API Gateway verbinden

• Tools und Testmethoden

• Codegenerierung mit der NoSQL Workbench

• Testen der Businesslogik mit pytest

• Test grün machen

• DynamoDB schreiben

• Unit-Integrationstest mit DynamoDB

• Lambda-Funktion bauen

• Deploy-Ressource und Funktion

• Schnelles Funktionsupdate und Integrationstest

• Aufruf mit DynamoDB Streams

• Unit, Integration und Mock-Tests mit DanymoDB

• Unitintegrationstest GetData

• Lesefunktion DynamoDb Gewichtswerte

• Wie funktioniert Mocking von AWS API Calls?

• Unittest mit Mocked AWS Client

• Softwarearchitektur für Grafiken generieren

• Test der Chart/Diagramm-Generierung

• API Gateway mit binären Content mit dem CDK bauen

• Die Lambda-Funktion als Manager

• Ausblick, Integration und Sprachauswahlhilfen

Der Kurs Einführung in die Softwaretechnik 1 – Grundlagen, Analyse, Design, Vorgehensweisen führt ausführlich in die Geschichte, Entwicklung und Begrifflichkeiten ein und Sie sehen, dass Softwaretechnik neben der klassischen Softwareentwicklung noch andere wichtige Disziplinen vereint.

Ich wiederholte Schritt für Schritt die einzelnen Phasen und Prinzipien von Software Engineering inkl. der Rollen zur Softwarequalität, Softwaremethodiken und Best Practices.

Einzelne Kapitel widmen sich dem Requirements Engineering, der Analyse in der Softwaretechnik, der Unified Modelling Language (UML), dem Softwaredesign und den verschiedenen Vorgehensmodellen, wobei auch in das Extreme Programming (XP) eingeführt wird.

Die Hauptinhalte umfassen:

Ich wiederholte Schritt für Schritt die einzelnen Phasen und Prinzipien von Software Engineering inkl. der Rollen zur Softwarequalität, Softwaremethodiken und Best Practices.

Einzelne Kapitel widmen sich dem Requirements Engineering, der Analyse in der Softwaretechnik, der Unified Modelling Language (UML), dem Softwaredesign und den verschiedenen Vorgehensmodellen, wobei auch in das Extreme Programming (XP) eingeführt wird.

Die Hauptinhalte umfassen:

- Die Grundlagen und die Entwicklung der Softwaretechnik kennen lernen und verstehen

- 1. Software Engineering: Einführung • Überblick und Definition

- 2. Software Engineering: Phasen und Prinzipien • Worum geht es?

- 3. Requirements Engineering • Requirements Engineering verstehen

- 4. Software Engineering: Analyse • Analyse in der Softwaretechnik

- 5. UML • Verteilungs- und Komponentendiagramm

- 6. Software Engineering: Design • Definition Softwaredesign

- 7. Vorgehensmodelle: Exterme Programming • Definition und Grundlagen

• Geschichte der Softwaretechnik

• Kleine Fehler, große Wirkung

• Was geht schief?

• Vogelperspektive und alle Phasen

• Generelle Prinzipien

• Requirements Engineering erfassen

• Sonstiges zum Requirements Engineering

• Phasen der Analyse

• Spätere Teile der Analyse

• Paket- und Klassendiagramm

• Dynamische Diagramme

• Grundlagen des DDD

• Problembeispiel und Lessons Learned

• DDD-Architekturen verstehen

• Design Step by Step, Teil 1

• Design Step by Step, Teil 2

• Der Weg zum Agilen

• XP als Wegbereiter

• XP: Die Regeln

• Übersicht über alle Modelle

Der Überblickskurs Moderne Webarchitekturen: Technologien, Modelle, Lösungen zu den gängigen Prinzipien der Webarchitektur und -entwicklung richtet sich an alle am Softwareentwicklungsprozess Beteiligte und gleichsam an Businessleads und IT-Manager.

Zunächst stehen die Herausforderungen der Digitalisierung und die Grundlagen der Webtechnologie im Vordergrund. Dann folgt ein eingehender Blick auf Systeme und Daten, wobei die gängigen Lösungen wie Web Services und die Schnittstellen-Formate von XML bis JSON, sowie die verschiedenen Architekturansätze von API-first bis Data Hub im Fokus stehen. Darüber hinaus vertiefte ich einige wichtige Grundprinzipien der Programmierung.

Die Hauptinhalte umfassen:

Zunächst stehen die Herausforderungen der Digitalisierung und die Grundlagen der Webtechnologie im Vordergrund. Dann folgt ein eingehender Blick auf Systeme und Daten, wobei die gängigen Lösungen wie Web Services und die Schnittstellen-Formate von XML bis JSON, sowie die verschiedenen Architekturansätze von API-first bis Data Hub im Fokus stehen. Darüber hinaus vertiefte ich einige wichtige Grundprinzipien der Programmierung.

Die Hauptinhalte umfassen:

- Den Herausforderungen an moderne Webtechnologie und -architektur begegnen

- 1. Webarchitektur - das Spielfeld • Herausforderungen der Digitalisierung

- 2. Systeme und Daten - die Mitspieler • Systeme und Services

- 3. Architekturansätze - die Taktik • Systemarchitektur - der Spielplan

- 4. Prinzipien der Webentwicklung - die Regeln • Guter und schlechter Code

• Softwarearchitektur und ihre Aufgaben

• Bedeutung und Positionierung des Tests im betrieblichen Alltag

• Grundlagen des Web - der Client

• Grundlagen des Web - der Server

• Von Servern und Clouds

• Was heißt "As as Service"?

• Frontend und Backend

• Schnittstellen im Überblick

• Schnittstellen: Arten des Datenaustauschs

• Schnittstellen: Datenformate

• KI als Mitspieler

• Serviceorientierte Architektur

• "Headless" verstehen

• Das API-first-Prinzip

• Microservices verstehen

• Best of Breed oder Integration

• Data Hub und Co.

• Single Sign On

• Definition of Done

• Wiederkehrende Aufgaben und Entwurfsmuster

• Muster zur Datenverarbeitung

• Wiederkehrende Aufgaben und Frameworks

• Systeme und Qualität

Der Kurs Data Literacy – Daten interpretieren durch Data Mining zeigt, was Data Mining ist, und gibt einen theoretischen und praktischen Einblick in unterschiedliche Methoden des Data Minings.

Der Schatz des Data Mining sind tatsächlich große Datenmengen, aus denen man neue Erkenntnisse über die Zusammenhänge unter ihnen gewinnen will. Mit den entsprechenden Daten sind genaue Vorhersagen möglich. Wie geschieht das? Und wie kann ein Programm selber aus Daten lernen? Dieser Kurs gibt hierzu eine Einführung. Selbstlernende Algorithmen des Data Mining werden vorgestellt und ihre Ideen anschaulich erklärt. Sie sind dazu eingeladen, diese dann selber in unterschiedlichen Problemstellungen, beispielsweise an echten Datensätzen in Jupyter Notebooks, anzuwenden.

Hier sind einige der Hauptinhalte:

Nach Abschluss des Zertifikats können Fragestellungen des Data Minings mit einer systematischen Vorgehensweise bearbeitet werden.

Geeignete Verfahren des Data Minings können ausgewählt und die Ergebnisse beurteilt werden.

Einfache und komplexe Programmieraufgaben zu Data Mining lassen sich in Python lösen.

Der Schatz des Data Mining sind tatsächlich große Datenmengen, aus denen man neue Erkenntnisse über die Zusammenhänge unter ihnen gewinnen will. Mit den entsprechenden Daten sind genaue Vorhersagen möglich. Wie geschieht das? Und wie kann ein Programm selber aus Daten lernen? Dieser Kurs gibt hierzu eine Einführung. Selbstlernende Algorithmen des Data Mining werden vorgestellt und ihre Ideen anschaulich erklärt. Sie sind dazu eingeladen, diese dann selber in unterschiedlichen Problemstellungen, beispielsweise an echten Datensätzen in Jupyter Notebooks, anzuwenden.

Hier sind einige der Hauptinhalte:

- Alle Schritte eines Data Mining Projektes werden durchgegangen

- Wichtige Algorithmen des überwachten und des unüberwachten Lernens werden anschaulich erläutert und durchgeführt

- Alle vorgestellten Methoden werden auf Beispiele angewendet und die Ergebnisse diskutiert

- Fachliche und ethische Grenzen werden aufgezeigt

Nach Abschluss des Zertifikats können Fragestellungen des Data Minings mit einer systematischen Vorgehensweise bearbeitet werden.

Geeignete Verfahren des Data Minings können ausgewählt und die Ergebnisse beurteilt werden.

Einfache und komplexe Programmieraufgaben zu Data Mining lassen sich in Python lösen.

Kontakt

In Verbindung bleiben.

Blog & Posts

Warum dem Usability-Testing so wenig Aufmerksamkeit geschenkt wird

“Wenn Sie möglichst benutzerfreundliche Software entwickeln wollen, sprechen mich gerne an.”

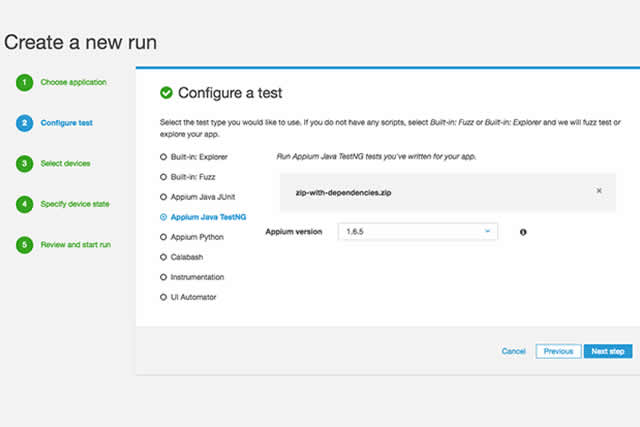

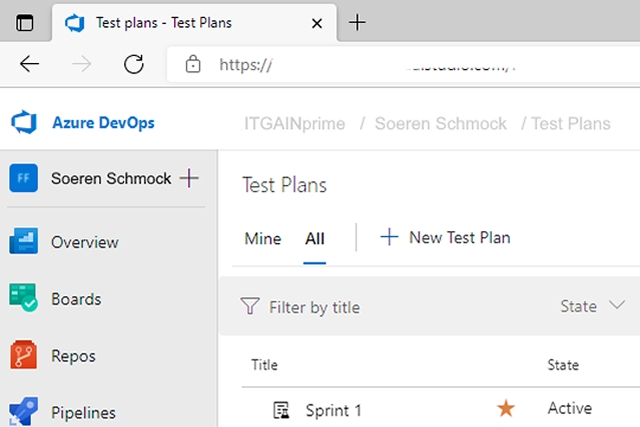

Softwaretest in Microsoft Azure

“Software Testing in der Cloud bietet verschiedene Vorteile für die Entwickler und Tester.”